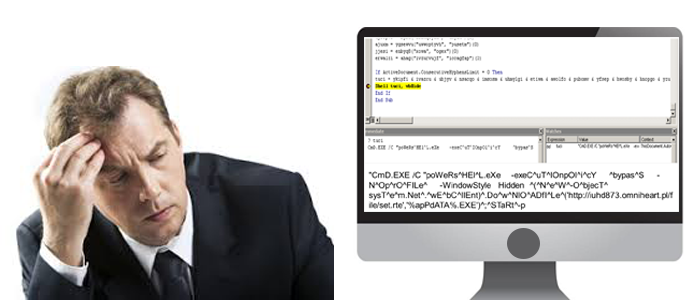

Si bien es cierto, los ataques fileless no necesitan un adjunto para lograr su objetivo, se enfocan en pasar desapercibidos en un código, en este caso para abusar de PowerShell.

Si bien es cierto, los ataques fileless no necesitan un adjunto para lograr su objetivo, se enfocan en pasar desapercibidos en un código, en este caso para abusar de PowerShell.

Esto sin duda aumenta los riesgos de exponer los sistemas a una gran cantidad de amenazas, como ransomware, malware sin archivos y inyecciones de memoria de códigos maliciosos. Pero para contestar a la pregunta inicial, aquí están los 5 puntos principales por los que los atacantes se aprovechan de PowerShell para diseñar su estrategia de ataque y lograr su objetivo.

1) Escala y alcance

PowerShell es una función incorporada en Windows XP y versiones posteriores de los sistemas operativos de Windows. Desde 2016, también se convirtió en un marco de código abierto y multiplataforma que se puede ejecutar en Linux.

2) Uso legítimo

PowerShell es una herramienta legítima, de hecho no debería ser catalogado como malicioso, sin embargo la línea entre el uso y abuso es muy delgada, eso hace que sea aún más fácil para los cibercriminales infectar un sistema o bien tomar control y llevar a cabo tareas del administrador de TI.

3) Accesibilidad

Así como los scripts de PowerShell son relativamente fáciles de aprender, escribir y ejecutar para la mayoría de los administradores de TI también lo son para los hackers y cibercriminales.

4) Conveniencia

Es importante destacar que los scripts de PowerShell no son solo fáciles de escribir, sin embargo la flexibilidad de PowerShell en conjunto con la disponibilidad de módulos de terceros, facilita la forma de ofuscarlos.

5) Capacidad

La facilidad con la que PowerShell puede acceder de forma virtual a un alto rango de API´s ó Interfaces de Programa de Aplicación para ejecutar funciones importantes como VirtualAlloc , VirtualProtect y CreateThread, se vuelve un arma de doble filo, pues todas éstas funciones pueden ser abusadas por los atacantes.

Así que PowerShell está restringido por default para evitar su abuso, de tal forma que los comandos específicos de PowerShell se pueden ejecutar, pero los archivos de scripts no.

Lamentablemente, esto no parece desanimar a los hackers y cibercriminales, se ha identificado que varios programas maliciosos con secuencias de comandos de PowerShell emplean técnicas para eludir la política de ejecución predeterminada de PowerShell, ejecutando el código malicioso como un argumento de línea de comando.

La recomendación #1 es contar con una correcta configuración de PowerShell, evitando que las funciones que no son necesarias estén activas y manteniendo al día las actualizaciones de nuestras soluciones tecnológicas, entre muchos otros puntos más que puedes revisar en

Aquí te compartimos un breve video con estos 5 puntos de forma visual.