Sabemos que desde unos días están circulando diversas noticias en relación a ataques dirigidos al sector financiero, bajo la técnica de Watering Hole Attacks e identificados como Ratankba.

Sabemos que desde unos días están circulando diversas noticias en relación a ataques dirigidos al sector financiero, bajo la técnica de Watering Hole Attacks e identificados como Ratankba.

Y nos es importante hacerte saber que las tecnologías, tanto de Trend Micro como de Palo Alto Networks, ya son capaces de detectarlas con sus diferentes soluciones. Seguramente otras tecnologías también están prestando atención especial para resolver estos casos.

Pero ¿qué es Ratankba?

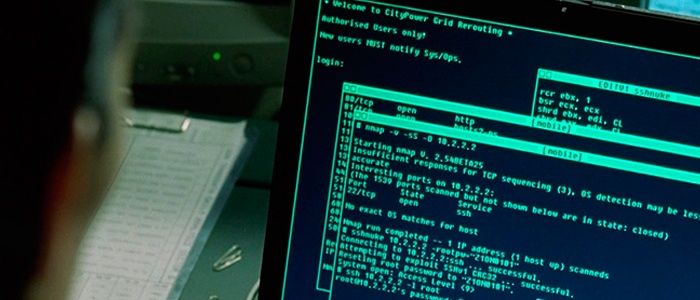

Ratankba es un Troyano que entrega archivos maliciosos en los equipos infectados, era desconocida hasta Octubre del 2016, sin embargo su análisis aún esta en curso.

Esta amenaza fue detectada por primera vez después que un banco en Polonia, el banco encontró el malware en su sistema y compartió los indicadores de compromiso (IOC) con otras instituciones, en ese momento muchas otras organizaciones se dieron cuenta que también habían sido infectadas.

De acuerdo a lo analizado se cree que el ataque se originó en la página web del organismo regulador del sector financiero polaco.

Se trata de una estrategia de explotación de sitios web infectados para redirigir las víctimas a un exploit kit de dominio que se codifica para infectar a por lo menos 150 direcciones IP que pertenecen a 104 organizaciones en 31 países, con un foco especial en bancos e instituciones de carácter financiero por ahora, pues con los avances de los cibercriminales no debería sorprendernos que también se enfoquen en afectar a otros sectores.

Para entender mejor, empecemos por conocer ¿qué es un Watering Hole Attack?

En teoría un ataque de este tipo se enfoca en un kit exploit que busca comprometer a un grupo preciso de consumidores, enfocandose en infectar a los sitios web que el grupo está visitando regularmente.

Su objetivo final es infectar los ordenadores y obtener acceso remoto a las redes convirtiendo en víctimas a los blancos previamente estudiados.

Esta estrategia de ataque informático se identificó en 2012 por RSA Security. La estrategia puede ser muy eficiente, pues todos de una u otra forma visitamos nuestras páginas favoritas de forma habitual.

Si eres una de esas personas que se ríen por que otras son víctimas de phishing, ojo que también podríamos ser el blanco perfecto de malware avanzado con solo navegar en una página.

Si nos detenemos un poco y miramos hacia atrás para analizar los recientes ataques que emplearon la técnica “watering hole attack”, podemos decir que su foco por ahora son las instituciones financieras. Muchos bancos ya empezaron a compartir la información detallada de los incidentes, e información sobre más incidentes está saliendo a la luz.

Los investigadores de BAE Systems llegaron a la conclusión de que las instituciones más afectadas son de Polonia, los EE.UU., el Reino Unido, México y Chile.

Los investigadores fueron capaces de identificar más agujeros de riesgo, al igual que los sitios web de la Comisión Nacional Bancaria y de almacenaje de México y de un banco de propiedad estatal en Uruguay.

Lo importante es que existen tecnologías capaces de detectar este Malwarey mitigarlo a tiempo.

Palo Alto Networks lo detecta como PolishFinanceAttack desde el 28 de Octubre de 2016 a través de la Plataforma de Wildfire e identificado por AutoFocus.

Trend Micro sacará una postura corporativa y lo detecta como:

- TROJ_RATANKBA.A

- BKDR_DESTOVER.(A,ADU}

- TROJ_CVE20130074.B

- SWF_EXPLOYT.YYRQ

- TSPY64_BANKER.YWNQD

- BKDR64_KLIPODENC.ZHEB-A

- TROJ64_KLIPODLDR.ZHEB-A

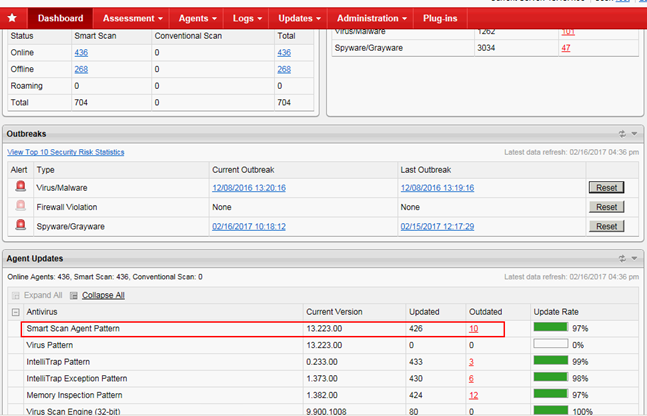

La recomendación general es contar con las últimas actualizaciones. Si eres usuario de Trend Micro te recomendamos contar con las últimas actualizaciones, puedes comprobar que cuentas con los patrones en las siguientes versiones o más recientes:

Consumer Smart Scan Agent Pattern: 13.223

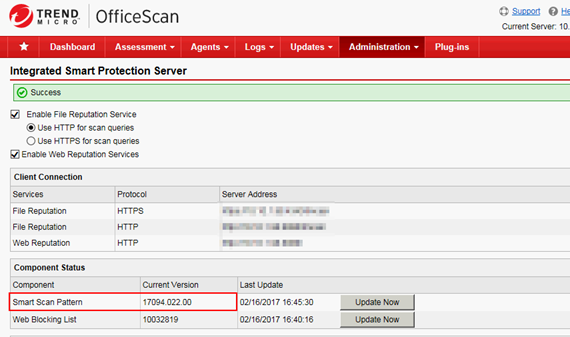

Consumer Smart Scan Pattern: 17094.002.95

Lo puedes consultar en tu consola de OfficeScan:

Dashboard > Agent Updates > Antivirus > Smart Scan Agent Pattern

Administration > Smart Protection > Integrated Server > Component Status

Tenemos un equipo de ingenieros certificados que pueden ayudarte con la actualización de tus patrones y la configuración necesaria. Si tienes dudas o requieres información adicional comunícate a nuestro Centro de Soporte al 01 800 21 25 500 o 50471031- 34.

Si necesitas información adicional o si ya estas implelementando una estrategia para la detección a tiempo y te podemos ayudar, escríbenos.

Tags:

malware, watering hole attack, malware sector financiero, amenazas avanzadas, ratankba, troyano

22/02/17 10:52

-Oct-12-2023-10-46-53-4594-PM.png?width=520&height=294&name=BANNERS%20%20(2)-Oct-12-2023-10-46-53-4594-PM.png)

.png?width=520&height=294&name=BANNERS%20%20(14).png)

.png?width=537&height=549&name=SPECIALIZED%20%20SERVICES%20(2).png)

Comentarios