El 36 % del tráfico en la red de las empresas, se compone de cientos de aplicaciones que pueden evadir los controles de soluciones de seguridad convencionales que utilizan Secure Socket Layer (SSL) o la tecnología port-hoppin, de acuerdo con última actualización del programa de informe de riesgos, que fue llevada a cabo por

El 36 % del tráfico en la red de las empresas, se compone de cientos de aplicaciones que pueden evadir los controles de soluciones de seguridad convencionales que utilizan Secure Socket Layer (SSL) o la tecnología port-hoppin, de acuerdo con última actualización del programa de informe de riesgos, que fue llevada a cabo por

Palo Alto Networks. El uso de la aplicación de Palo Alto Networks y el Informe de Riesgo ofrece una visión global en el uso de aplicaciones de las empresas, mediante la evaluación de 28 exabytes de tráfico de aplicaciones de 1253 empresas entre octubre 2010 y abril de 2011. Chris King, Palo Alto Networks, dijo: "

La mayoría de este tráfico no es de las aplicaciones basadas en el browser que utilizan transferencia de hipertexto (HTTP) sobre SSL en el puerto 443. Esto representa un punto ciego importante, que las organizaciones de TI aún no han abordado adecuadamente."

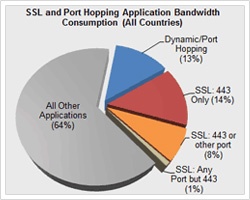

Tráfico de aplicaciones oculto. El 41% de las aplicaciones pueden utilizar Secure Socket Layer (SSL) o los puertos hop, que consumen el 36% del ancho de banda global observado. En Australia y Nueva Zelanda el 44% de las aplicaciones online pueden utilizar elpuerto SSL o puerto hip que consume el 25 % del ancho de banda global observado. Las aplicaciones que utilizan SSL representan el 25% de las aplicaciones online y el 23% del ancho de banda total utilizado. Este segmento de solicitudes continúa creciendo en las aplicaciones como Twitter, Facebook y Gmail y han permitido la tecnología SSL como una configuración estándar o una opción seleccionable para el usuario, en un esfuerzo para crear la percepción de una mayor seguridad para los usuarios finales. Las aplicaciones dinámicas (también conocido como port-hoppin) representan el 16% de las aplicaciones online y el 13% del ancho de banda consumido. En general, los tipos de aplicaciones orientadas hacia los consumidores de los puertos hop, incluyen mensajería instantánea, peer-to-peer (P2P), y video.

El lugar de trabajo se vuelve más social. El informe revela que a pesar del crecimiento de las redes sociales, la mensajería instantánea (IM) y correo web continúan mostrando tasas de crecimiento significativas. King dijo: "

Contrariamente a la opinión popular, las redes sociales no han significado la muerte de mensajería instantánea y correo web. En comparación con hace 12 meses, el tráfico de mensajería instantánea como porcentaje del tráfico total, aumentó de 0,4% al 0,9 % y el correo web y redes sociales aumentó casi 500%." El informe muestra que Facebook está ganando cada vez más impulso, con el 87% del total de ancho de banda de las redes sociales en las organizaciones que están relacionadas con Facebook. De las 62 solicitudes de diferentes redes sociales online, el importe más próximo de ancho de banda es utilizada por LinkedIn con el 6 % y Twitter con el 3%. King dijo: "

Facebook puede ser el mayor consumidor de ancho de banda, el patrón de tráfico asociado a la publicación de anuncios de Facebook y a sus aplicaciones dentro de las organizaciones sigue siendo pasiva. Esto debilita el argumento de que las redes sociales es una pérdida de productividad en las organizaciones. "El informe revela que los usuarios están trabajando, mientras que su página de Facebook está abierta, nada más."

La tecnología de transferencia de archivos está evolucionando rápidamente. El cambio de FTP, a P2P y el intercambio de archivos basado en el browser, muestran sorprendentemente un riesgo similar y también características de recompensa. Estas aplicaciones, se encuentra con un 92%, 82% y 9% de frecuencia respectivamente y cada uno proporciona valor de negocio, pero también representan riesgos de seguridad y de negocio que pueden incluir exploits, malware y pérdida de datos (intencional o no). Mientras que el reparto basado en el browser presenta solicitudes para aprovechar las tecnologías peer-based y agregar a los clientes con una "oferta premium ', se plantea la cuestión de si los riesgos empresariales y de seguridad, presentado por el intercambio de archivos basado en el navegador seguirá siendo el mismo camino, que las introducidas por P2P. King dijo: "

Lo qué Palo Alto aprendió de analizar a esta enorme cantidad de tráfico de aplicaciones empresariales, es nunca asumir nada sobre el comportamiento del usuario final." "

Estos datos son una llamada de atención para las organizaciones que asumen que el tráfico cifrado es principalmente HTTPS o que las redes sociales no se están utilizando en sus redes corporativas. Las organizaciones tienen que ser conscientes de estas aplicaciones y lo mucho que se están utilizando para que puedan gestionar adecuadamente los riesgos del negocio y la seguridad", mencionó el ejecutivo de Palo Alto Networks. Para descargar la aplicación y uso de informes de riesgo visita:

http://www.paloaltonetworks.com/aur. Lee la nota aquí:

http://www.itwire.com/press-release/47829-36-per-cent-of-enterprise-network-traffic-comprises-applications-that-evade-conventional-security-solutions

14/06/11 12:21

.png?width=537&height=549&name=SPECIALIZED%20%20SERVICES%20(2).png)

Comentarios