El informe realizado por

Palo Alto Networks analiza el tráfico de aplicaciones desde tres perspectivas muy diferentes. En primer lugar, realiza un estudio sobre los negocios asociados y los riesgos de seguridad que pueden estar ocultos dentro de una amplia gama de aplicaciones que utilizan SSL de alguna manera, forma o condición; o que pueden realizar técnicas de Port Hop (Salto entre Puertos). El segundo punto de análisis se centra en el incremento de los aspectos sociales en el lugar de trabajo y, finalmente, se aborda el supuesto de que la simplicidad y el valor de las aplicaciones de intercambio de archivos basados en el navegador suponen un riesgo menor que las basadas en FTP y P2P, con el objetivo de probar que no tiene fundamento.

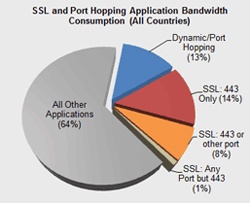

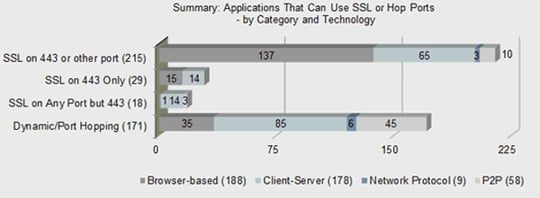

Riesgos de seguridad ocultos En esta línea, y como punto de partida, el informe revela que las aplicaciones que pueden utilizar SSL de alguna manera, forma o condición, o que son capaces de realizar técnicas de Port Hop representan un gran segmento – a menudo ignorado- de tráfico que atraviesa la red. Así, en conjunto, ambas suman el 41% (433) de 1.042 aplicaciones, consumiendo además, más de un 36% del ancho de banda.

De forma independiente, las aplicaciones que emplean SSL, de alguna manera, condición o forma; representan el 25% (262) de las analizadas, consumiendo el 23% del ancho de banda total utilizado. Según el informe de Palo Alto Networks, este segmento de aplicaciones continuará creciendo mientras diversas herramientas como Twitter, Facebook y Gmail, las cuales tienen activado SSL, ya sea como una configuración estándar o como opción seleccionable por el usuario; lo hagan. A pesar de que SSL se considera un medio para encriptar el tráfico de red, lo que refuerza la seguridad de los datos, en algunos casos, también puede utilizarse para fines más oscuros, como pueden ser la ocultación de contenidos, amenazas o datos robados o para evadir la detección. Estos dos ejemplos ilustran por qué las organizaciones deben ser más conscientes de las aplicaciones que están utilizando SSL y con qué frecuencia. Por su parte, las aplicaciones dinámicas (también conocidas como Port Hop o salto entre puertos) representan el 16% (171) de las encontradas y el 13% del ancho de banda consumido. En general, estos tipos de herramientas están orientadas al mercado de consumo e incluyen mensajería instantánea, P2P y vídeo fotográfico. No hay razón para esperar que el uso de técnicas de “port hopping” como una característica de accesibilidad utilizada por los desarrolladores de aplicaciones, vaya a disminuir. En lo que respecta a su seguridad, un argumento similar puede esgrimirse en torno a las aplicaciones que utilizan Port Hop. Desde la perspectiva de la accesibilidad, esta función tiene mucho sentido ya que ayuda a eliminar las barreras de uso y, a su vez, garantiza el éxito. Desafortunadamente, algunas de estas aplicaciones pueden introducir malware o provocar la pérdida de datos confidenciales.

De forma independiente, las aplicaciones que emplean SSL, de alguna manera, condición o forma; representan el 25% (262) de las analizadas, consumiendo el 23% del ancho de banda total utilizado. Según el informe de Palo Alto Networks, este segmento de aplicaciones continuará creciendo mientras diversas herramientas como Twitter, Facebook y Gmail, las cuales tienen activado SSL, ya sea como una configuración estándar o como opción seleccionable por el usuario; lo hagan. A pesar de que SSL se considera un medio para encriptar el tráfico de red, lo que refuerza la seguridad de los datos, en algunos casos, también puede utilizarse para fines más oscuros, como pueden ser la ocultación de contenidos, amenazas o datos robados o para evadir la detección. Estos dos ejemplos ilustran por qué las organizaciones deben ser más conscientes de las aplicaciones que están utilizando SSL y con qué frecuencia. Por su parte, las aplicaciones dinámicas (también conocidas como Port Hop o salto entre puertos) representan el 16% (171) de las encontradas y el 13% del ancho de banda consumido. En general, estos tipos de herramientas están orientadas al mercado de consumo e incluyen mensajería instantánea, P2P y vídeo fotográfico. No hay razón para esperar que el uso de técnicas de “port hopping” como una característica de accesibilidad utilizada por los desarrolladores de aplicaciones, vaya a disminuir. En lo que respecta a su seguridad, un argumento similar puede esgrimirse en torno a las aplicaciones que utilizan Port Hop. Desde la perspectiva de la accesibilidad, esta función tiene mucho sentido ya que ayuda a eliminar las barreras de uso y, a su vez, garantiza el éxito. Desafortunadamente, algunas de estas aplicaciones pueden introducir malware o provocar la pérdida de datos confidenciales.

El lugar de trabajo es más social Contrariamente a lo que muchos defensores de las redes sociales pronosticaban, su auge no ha provocado la muerte de la Mensajería Instantánea (MI) ni del Correo Web (todo el correo electrónico basado en el navegador web, excluyendo Outlook Web y Gmail Enterprise). De hecho, los datos muestran lo contrario, y comparándolo con hace 12 meses, se observa que el tráfico de mensajería instantánea, como un porcentaje del ancho de banda total, se ha más que duplicado; mientras que el uso del correo web y de las redes sociales ha aumentado en casi un 500%. Facebook es sin duda el jugador dominante, consumiendo el 87% de toda la banda ancha de redes sociales conocidas. De las 62 aplicaciones de redes sociales que se encuentran, Linkedin y Twitter utilizan la cantidad de ancho de banda más próximo, el 6% y el 3%, respectivamente. El patrón del tráfico de Facebook dentro de la organización sigue siendo relativamente pasivo como demuestra el número comparativamente pequeño asociado a herramientas tipo Facebook Posting y Facebook Apps que es del 1%, respectivamente. Este dato, según el informe, debilita el argumento de que las redes sociales suponen una pérdida de productividad, ya que los usuarios están trabajando, mientras que su página de Facebook está abierta. De igual manera, el estudio muestra también que tanto Facebook como otras aplicaciones similares, ya son utilizadas por diferentes empresas como medios de comunicación y difusión social de información corporativa y para la comercialización de productos. Tanto es así, que muchas de ellas se plantean integrar esta partida dentro de sus presupuestos de marketing a lo largo de 2011.

Tecnologías de transferencia de archivos, ¿se repetirá la historia? La transferencia o envío de archivos de gran tamaño es, y ha sido una parte integral del mundo de los negocios durante muchos años. Un argumento podría ser que, sin la posibilidad de transferir archivos de forma electrónica, las actividades comerciales serían bastante más complicadas; ya que los archivos tendrían que ser enviados a través de un CD o un disco vía correo ordinario, o por otros medios, lo que retardaría procesos empresariales clave, tales como: presentación de informes de inventario, fabricación/ datos de la cadena de suministro, fabricación/diseño, archivos TI, o procesamiento de peticiones, entre otros. Partiendo de esta realidad, las tecnologías de transferencia de archivos están evolucionando rápidamente. Así, el análisis muestra que FTP (cliente-servidor), P2P (peer to peer) y las aplicaciones basadas en navegador fueron utilizadas por las organizaciones con un 92%, 82% y 91% de frecuencia, respectivamente. En este sentido, el estudio aclara que si bien FTP es muy popular y se utiliza en gran medida, el intercambio de archivos basados en el navegador ha crecido tanto en términos del número de variantes (ahora en 60), como en popularidad y en lo que se refiere al uso de ancho de banda. No obstante, el lado oscuro del crecimiento de la popularidad y de su uso son los riesgos de seguridad que suponen, y que muestran todos los signos de ser similares a aquellos asociados con P2P y, en algunos aspectos, con FTP. Visto desde una perspectiva de consumo de ancho de banda, las aplicaciones de intercambio de archivos como categoría (peer-to-peer, basada en navegador y cliente-servidor), consumen casi el 9% del ancho de banda total. Así, y aunque este 9% es un número relativamente pequeño, de un máximo de 26 categorías diferentes de aplicaciones, compartir archivos consume la quinta mayor cantidad.

De igual manera, y sin obviar el valor que suponen para los negocios, también encierran riesgos muy importantes para la seguridad corporativa como pueden ser exploits, vectores de software malicioso, y pérdida de datos (intencional o no). Por tanto surge la pregunta de si a medida que el intercambio de archivos basado en el navegador aproveche las aplicaciones tecnológicas basadas en peer y agregue nuevos servicios de alta calidad ("premium"), los riesgos del negocio y de seguridad introducidos por el intercambio de archivos basado en el navegador seguirá el mismo camino que los que fueron implantados por P2P. Link:

http://www.techweek.es/seguridad/informes/1008712004801/7-informe-palo-alto-networks-tendencias.1.html

Tags:

Lo más nuevo

28/06/11 20:44

.png?width=537&height=549&name=SPECIALIZED%20%20SERVICES%20(2).png)

Comentarios