El Internet de las cosas (IoT) puede generar enormes oportunidades económicas para las industrias y permitir innovaciones emocionantes que abarcan diversos campos. Los expertos y analistas en tecnología predicen un uso aún más amplio de dispositivos y aplicaciones de IoT en el futuro.

El Internet de las cosas (IoT) puede generar enormes oportunidades económicas para las industrias y permitir innovaciones emocionantes que abarcan diversos campos. Los expertos y analistas en tecnología predicen un uso aún más amplio de dispositivos y aplicaciones de IoT en el futuro.

Las organizaciones a menudo están ansiosas por aprovechar los beneficios comerciales. Sin embargo, muchas empresas tienen razón al ser cautelosas en su búsqueda de los beneficios de las soluciones de IoT debido a preocupaciones de seguridad de IoT muy reales. Las implementaciones de IoT plantean nuevos desafíos únicos de seguridad, privacidad y cumplimiento para las empresas de todo el mundo.

¿Cuál es el estado de la seguridad de IoT empresarial?

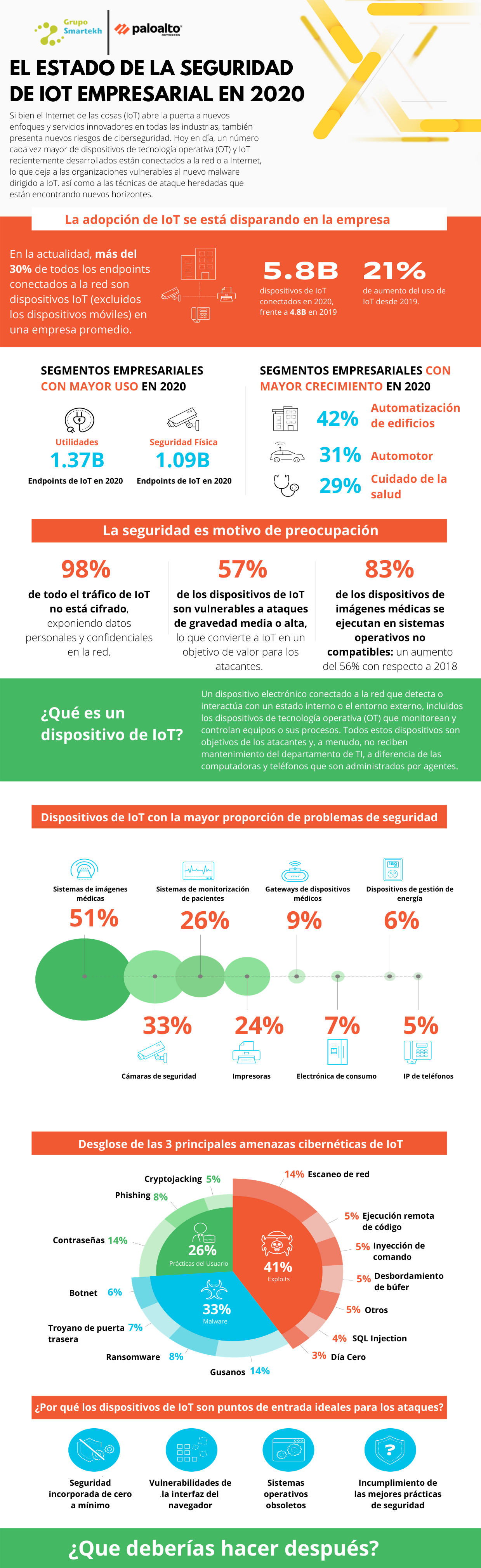

Si bien la ciberseguridad de la información tradicional gira en torno al software y cómo se implementa, la seguridad para IoT agrega una capa adicional de complejidad a medida que los mundos cibernético y físico convergen. Hoy en día, un número cada vez mayor de dispositivos de tecnología operativa (OT) y IoT recientemente desarrollados están conectados a la red o a Internet, lo que deja a las organizaciones vulnerables al nuevo malware dirigido a IoT, así como a las técnicas de ataque heredadas que están encontrando nuevos horizontes.

En la empresa promedio actual, más 30% de todos los endpoints conectados a la red son dispositivos IoT, excluidos los dispositivos móviles. El Internet de las cosas abre la puerta a nuevos enfoques y servicios innovadores en todas las industrias, pero también presenta nuevos riesgos de seguridad. Con la adopción de IoT en rápido aumento, los CISO necesitan nuevas estrategias para mitigar el riesgo de seguridad de IoT.

Derivado del Informe de amenazas de IoT de la Unidad 42 de Palo Alto Networks, esta infografía destaca el estado actual de la seguridad de IoT empresarial e incluye el alcance del panorama actual de amenazas de IoT, los dispositivos de IoT más susceptibles a los riesgos y las principales amenazas de IoT que afectan a las empresas.

Como sabes, las superficies de ataque, los vectores de amenazas y las vulnerabilidades son tres temas ampliamente investigados al hablar de IoT y lo lamentable es que aún no hay suficiente investigación sobre el impacto que tienen los ciberataques exitosos en los dispositivos de IoT.

Sin embargo, el equipo de inteligencia de amenazas global de Palo Alto Networks, UNIT 42 examinó más de cerca este impacto, incluido el rendimiento general del dispositivo, la usabilidad y los servicios ofrecidos y generó el documento técnico " Los impactos de los ciberataques en los dispositivos de IoT " con información de valor sobre los tres tipos de ataques modernos de IoT, todo el ciclo de vida del ataque y cómo dos escenarios principales de ciberataques afectan a los dispositivos de IoT.

Tags:

IoT, Palo Alto Networks, ransomware IoT, como evitar ataques en IoT, Superficie de ataque IoT, Prevención de ataques IoT, SEGURIDAD DISPOSITIVOS IOT, ASEGURAR DISPOSITIVOS IOT, Protección dispositivos IoT, Impacto IoT, Vulnerabilidades en IoT, Convergencia IoT

15/04/21 8:30

-Jan-09-2024-04-07-29-1268-PM.png?width=520&height=294&name=BANNERS%20%20(1)-Jan-09-2024-04-07-29-1268-PM.png)

.png?width=537&height=549&name=SPECIALIZED%20%20SERVICES%20(2).png)

Comentarios