Detecta las vulnerabilidades de tu correo y endpoints antes de que sea demasiado tarde con la ayuda del Cybersecurity Assessment Service de Trend Micro y descubre que tan protegido estás frente a las ciberamenazas actuales.

Detecta las vulnerabilidades de tu correo y endpoints antes de que sea demasiado tarde con la ayuda del Cybersecurity Assessment Service de Trend Micro y descubre que tan protegido estás frente a las ciberamenazas actuales.

Con el Cybersecurity Assessment Service de Trend Micro puedes detectar las vulnerabilidades en tus buzones de correo en Office 365 y endpoints para poder solucionar las fallas detectadas, antes de que puedan generar un impacto negativo en tu organización

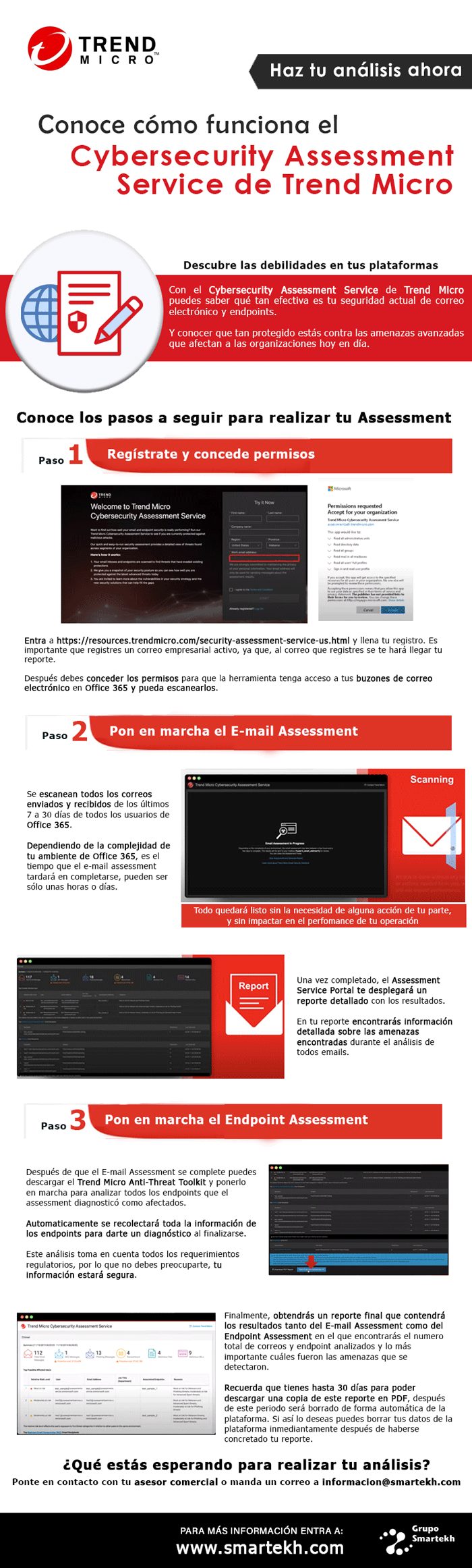

>>Conoce cómo funciona CyberSecurity Assessment Service de Trend Micro en 3 pasos<<

En la siguiente infografía puedes conocer los 3 pasos que tienes que seguir para realizar el análisis de tus correos electrónicos y endpoints, a fin que descubras el nivel de protección con el que cuentas actualmente.

Recuerda que este assessment solamente analiza tus buzones de correo en Office 365 y endpoints, por lo que no afecta el performance de tu operación.

Si en tu organización están interesados en este servicio o requieren de un análisis más completo que también abarque redes, servidores, estancias en la nube y otros buzones de correo, puedes ponerte en contacto con nosotros a través de informacion@smartekh.com y decirnos cuáles son tus necesidades y requerimientos.

Si necesitas ayuda especializada o tienes dudas, agenda con nosotros una sesión de consultoría breve, ya sea remota o presencial para identificar cómo podemos ayudarte a asegurar tus activos.

Tags:

Vulnerabilidades, estrategia de seguridad integral, explotacion de vulnerabilidades, protección contra ciberataques 2020, ingeniería social, ciberatacantes 2020, análisis de vulnerabilidades, vulnerability assessment, assessment, cybersecurity assessment

15/05/20 10:41

.png?width=520&height=294&name=Robo%20de%20Identidad%20(14).png)

.png?width=537&height=549&name=SPECIALIZED%20%20SERVICES%20(2).png)

Comentarios