Como lo platicamos en la entrada anterior el aprovechamiento de las brechas de seguridad es cosa de todos los días. Sin importar su tamaño el impacto puede tener incluso daños irreversibles. Daños que van desde pérdidas económicas millonarias, poner en riesgo la reputación de la empresa, un gran número de exfiltración y exposición de información de clientes (Número de tarjetas, dirección, montos crediticios, etc.), solo por mencionar los impactos más frecuentes.

Como lo platicamos en la entrada anterior el aprovechamiento de las brechas de seguridad es cosa de todos los días. Sin importar su tamaño el impacto puede tener incluso daños irreversibles. Daños que van desde pérdidas económicas millonarias, poner en riesgo la reputación de la empresa, un gran número de exfiltración y exposición de información de clientes (Número de tarjetas, dirección, montos crediticios, etc.), solo por mencionar los impactos más frecuentes.

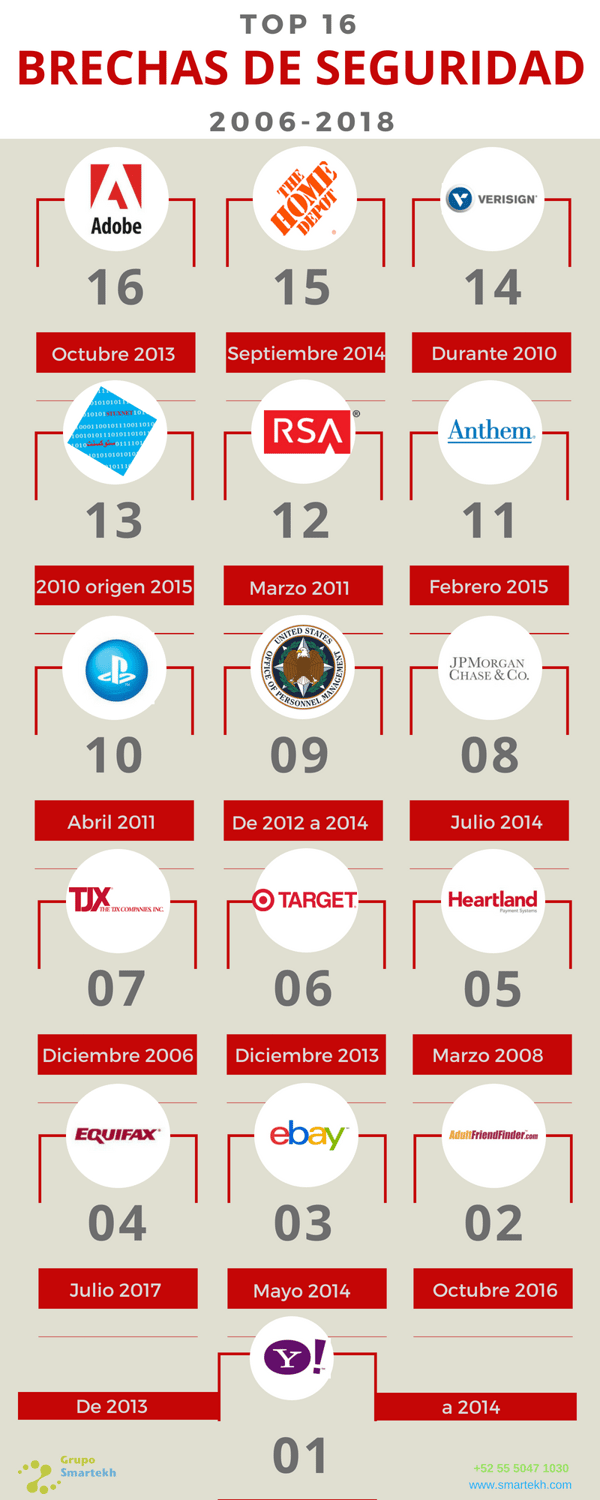

Esta es nuestra segunda entrada para presentar los 16 casos más impactantes donde el aprovechamiento de brechas de seguridad es el estelar, en los últimos 12 años, de 2006 a la fecha.

En esta ocasión hablaremos de la Brecha de Seguridad #15 que afectó a Home Depot en Septiembre de 2014, el impacto se detalla en el robo de información de tarjetas de crédito / débito de 56 millones de clientes a través de un ataque dirigido.

Entr los detalles principales, Home Depot, anunció en septiembre de 2014 lo que se sospechaba desde varias semanas antes. Desde abril o mayo, sus sistemas POS (Point Of Sale) se habían infectado con malware. Después del suceso y tras la investigación, la compañía informó la conclusión:

Indicaron que sufrieron un ataque que utilizaba un malware "único y personalizado", este se presentaba como un software de antivirus.

Tras el daño, Home Depot desarrollo una estrategia para recompensar a los clientes que se vieron involucrados. En marzo de 2016, (dos años después) la empresa acordó pagar al menos 19.5 millones de USD para recompensar a los consumidores estadounidenses. Destinando 13 millones de USD para reembolsar a los compradores las pérdidas de su bolsillo y 6.5 millones USD para financiar un año y medio de protección de identidad del titular de la tarjeta.

La cobertura va desde los 40 millones de clientes a los que se les robaron datos de tarjetas de pago hasta los más de 56 millones de consumidores a quienes se les exfiltraron sus cuentas de correo electrónico.

La suma estima 161 millones de USD en gastos (antes de impuestos) por la infracción, incluidos el acuerdo del consumidor y el producto del seguro esperado. Gastos que Home Depot no tenía contemplados, pues nunca imaginaron verse afectados por algún ataque de este tipo.

¿Te imaginas qué hubiera hecho tu empresa para recompensar a todas las víctimas?

¿Cuánto tiempo crees que tardaron en recuperarse de este incidente y la cuota extraordinaria?

¿Consideras que este incidente afectó la reputación de la empresa?

Ahora que, el nivel de impacto de la Brecha de Seguridad #14 que afectó a VeriSign durante todo 2010 es alarmante pues no se divulgó el número personas afectadas, se sospecha que el ataque fue a través de una APT muy difícil de erradicar y detectar.

Según los expertos, lo más inquietante de la brecha de seguridad de VeriSign fue la mala forma en que la empresa lo manejó. VeriSign nunca anunció los ataques, hizo públicos los incidentes hasta 2011 (un año después del impacto) y esto debido a que se vio obligada a realizar una presentación ante la SEC (Securities and Exchange Commission).

Como lo expresó PCWorld, "VeriSign enterró la información en una presentación trimestral de la SEC, como si fuera solo otro bocado trivial". Los rumores dicen que el equipo de seguridad respondió al ataque pero no alertó a la alta dirección hasta Septiembre de 2011.

VeriSign dijo que no se comprometieron sistemas críticos como los servidores DNS o los servidores de certificados, pero sí dijo que: "Solo se obtuvo acceso a la información en una pequeña parte de nuestras computadoras y servidores". ¿Tú qué crees?

Hasta la fecha no se tienen noticias acerca de cuál fue la información robada y qué impacto podría tener para los clientes y la propia empresa.

¿Te imaginas los millones de datos que pudieron obtener de todos los sitios web que prometen transacciones “seguras” gracias certificados digitales?

¿Cómo crees que se podría erradicar que el equipo de seguridad no informe incidentes?

Sin duda estos son dos casos más que nos dejan una lección importante. Los líderes de los equipos de seguridad deben contemplar un plan normativo que obligue a notificar cualquier incidente por mínimo que resulte, además de contar con un plan de respuesta a incidentes que disminuya el tiempo de recuperación y la posibilidad de contar con un seguro que te ampare ante incidentes de seguridad.

Es todo por ahora, espera la siguiente entrada y si tienes dudas o conoces de algún caso que pudiera ser parte de este TOP 16 compártelo con nosotros.