Es una realidad que, al día de hoy, todos los profesionales del mundo de las TIC´s están atrapados en un circulo virtuoso que involucra una respuesta rápida y recuperación, ambos elementos en un ciclo repetido de la ciberseguridad. Muy raramente volvemos atrás y evaluamos si el enfoque actual y las estructura y proceso de la organización realmente se alinean con el resultado esperado.

Es una realidad que, al día de hoy, todos los profesionales del mundo de las TIC´s están atrapados en un circulo virtuoso que involucra una respuesta rápida y recuperación, ambos elementos en un ciclo repetido de la ciberseguridad. Muy raramente volvemos atrás y evaluamos si el enfoque actual y las estructura y proceso de la organización realmente se alinean con el resultado esperado.

Si bien es cierto, los expertos afirman que la estrategia de ciberseguridad debe alinearse a la estrategia del negocio si queremos que todo funcione de forma eficaz, por lo tanto al no contemplar ambos enfoques a la hora de desarrollar estas estrategias, ninguna resultará tan eficaz como esperábamos.

Si estás en esta situación es hora de hacer un alto y cambiar el chip.

Nadie tiene una fórmula mágica, sin embargo, a prueba y error todos aprendemos qué funciona mejor para el negocio. Identificando las áreas de oportunidad podemos re-plantear algunas de las acciones y cambiarlas.

El tema “cultural” si importa. Para muchas organizaciones el cambio de chip o cultural puede resultar complejo, pues se necesita de mucha persistencia y dedicación.

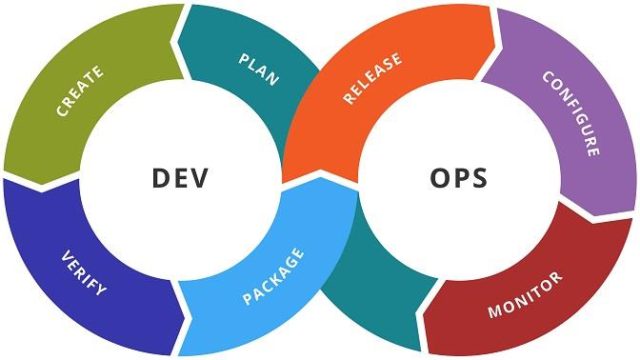

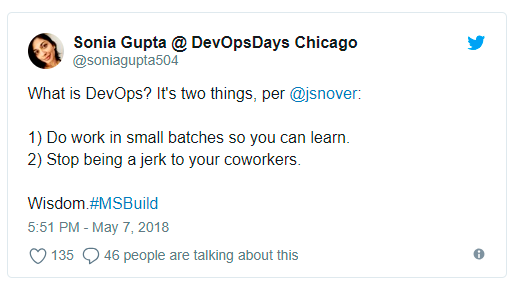

Pero no todo está perdido cada vez son más los ejemplos positivos, uno de ellos es la cascada a las metodologías ágiles de desarrollo la cual siguió rápidamente al empuje cultural hacia una mentalidad de “DevOps” y todo se reduce a este breve tweet de Sonia Gupta:

El objetivo es descomponer los depósitos de la organización y acortar las reacciones generales. Resulta que estos dos ajustes pueden cambiar drásticamente la forma en que se entregan los servicios de TI.

El objetivo de la seguridad

Primero que nada, debemos tener claro el objetivo de la seguridad, así podemos alinear todos los esfuerzos de seguridad a un cambio de chip ”cultural”. Pero que pasa si el concepto de seguridad en la organización recae solo en una persona o grupo de personas, no se podría lograr el objetivo desde solo un equipo, la seguridad es responsabilidad de todos los colaboradores en la organización, requiere de colaboración y cooperación.

Por lo tanto no se trata de capacitar solo al área de seguridad sino a todos los usuarios de la organización, debemos de empezar a abordar la falta de conciencia y capacitación en temas de ciberseguridad de todos los usuarios en la organización y trabajar en un plan de acción en donde se aumente el nivel de conocimiento en seguridad.

De acuerdo con el equipo de Trend Micro el movimiento DevOps representa la oportunidad más significativa para que la implementación de seguridad se alinee con los resultados deseados.

Si eres parte de la comunidad de seguridad debes estar de acuerdo en que no podemos dejar pasar esta oportunidad y debemos aprovechar para hacer un reencuentro de daños y vincular los resultados de seguridad con un cambio de chip “cultural” que ayude a minimizar la superficie de ataque.

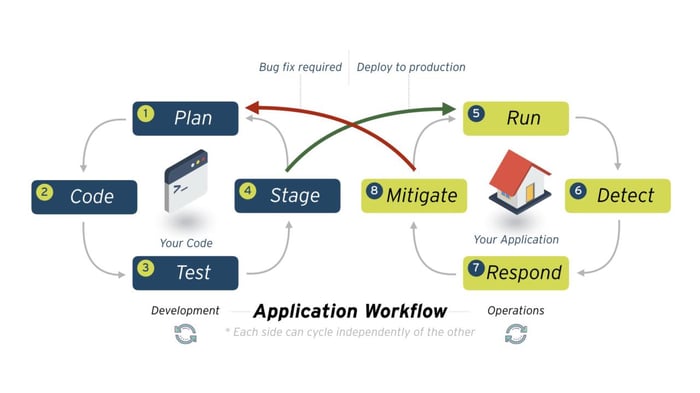

Para empezar deberíamos visualizar el flujo de trabajo para el desarrollo común, de tal forma que el primer paso sería concentrar todas las actividades de “desarrollo”, esto aumentará la efectividad de los esfuerzos de seguridad al mismo tiempo que reducirá su costo total.

Originalmente presentado en Gartner Security & Risk Management Summit 2018, “Seguridad en un mundo DevOps” examina los desafíos y beneficios de integrar la tecnología de seguridad y el pensamiento en el proceso de desarrollo en las primeras etapas.

Aquí tienes los 7 elementos para DevOps que puedes utilizar para tu estrategia de seguridad:

- Planificación (Plan): Contar con el conocimiento de seguridad ayuda a los desarrolladores y a todos los demás equipos a tomar decisiones de diseño más inteligentes y eficientes.

- Creación (Create): La forma más efectiva de aumentar nuestra postura general de seguridad es crear sistemas que tengan una seguridad profundamente integrada y respeten la privacidad por diseño.

- Verificación (Verify): Sin duda nadie quiere que su software se encuentre vulnerable o sea de mala calidad. Aquí la importancia de tomar decisiones de diseño inteligentes como el cifrado por defecto, el uso de bibliotecas bien mantenidas y aceptadas, y la reducción de la cantidad de información personal almacenada, todo esto ayuda a que no importando si existe algún error, se tienen menos posibilidades de exponer información valiosa.

- Codificación (Package): Al tener presente el tema de seguridad, esto ayuda a garantizar que la cobertura de prueba sea adecuada para los datos que se procesan. Así mismo esto facilita la administración de secretos y otras prácticas de codificación flexibles para los desarrolladores, gracias a la utilización de patrones seguros y bien entendidos.

- Prueba (Release): Las herramientas de seguridad pueden ayudar a reducir el riesgo de depender de un tercero, mediante la identificación de problemas conocidos y la implementación de pruebas unitarias para controles de seguridad básicos.

- Implementación (Configure): A la hora de la implementación la seguridad juega un papel fundamental pues no pones en riesgo la información sensible de la organización.

- Monitoreo (Monitor): Toda la información sobre la última interacción del ciclo de desarrollo se puede utilizar para informar los controles de seguridad en la producción. Esto garantiza que dichos controles estén al tanto de los cambios más recientes en la aplicación y que los sistemas de monitoreo tengan una idea mucho más clara de cómo es el comportamiento “normal” de la aplicación.

¡Llegó la hora del cambio!

Todo es posible, ahora podemos usar el impulso generado hacia DevOps para tener seguridad de forma eficaz.